Update 13. Januar 2025:

Ein Thema, welches häufiger diskutiert wurde, möchte ich noch kurz klarstellen:

Es geht mir nicht um die generelle Übermittlung von Daten an AWS oder Facebook, sondern um die Übermittlung von personenbezogenen Daten an Unternehmen in einem Drittland ohne entsprechende Schutzmaßnahmen, besonders wenn dies durch öffentliche Einrichtungen geschieht, an welche die höchsten Anforderungen gestellt werden sollten.

Wenn ich mich bei Facebook einlogge um dort Beiträge zu lesen, liken oder verfassen, habe ich darüber die volle Kontrolle und kann selbst steuern, welche Daten ohne entsprechende Garantien in Drittstaaten gehen. Ich kann beim normalen Internet-Surfen Anonymisierungs-Dienste nutzen und/oder regelmäßig Cookies löschen um meinen Digitalen-Fußabdruck zu verringern.

Beim Besuch der Seite über die Zukunft Europas hatte ich diese Möglichkeit nicht bzw. bin davon ausgegangen, dass entsprechende Schutzmaßnahmen im Einklang mit den rechtlichen Vorgaben bestehen.

Dass EUKOM derartige Verhandlungs-Macht hat, hat sich zwischenzeitlich beim Microsoft ILA gezeigt, welches wohl 2021 geschlossen wurde. Ob und in welcher Form dies bei AWS und/oder Meta/Facebook geschehen ist, ist mir nicht bekannt. Wie weiter unten ersichtlich, habe ich als Nutzer darauf vertraut, dass entsprechende Vereinbarungen oder technische Lösungen vorhanden sind, da gerade die EUKOM hier eine Vorbild-Rolle einnehmen sollte.

—

Das Urteil T-354/22 Bindl / Kommission wurde gestern veröffentlicht und auch aufgrund der Länge habe ich es bisher nicht im Detail aufarbeiten können. Dennoch möchte ich gerne ein erstes Feedback geben:

Ich bin mit dem Urteil zufrieden, auch wenn es mich in einzelnen Punkten überrascht hat. Besonders hervorheben möchte ich dabei zwei Punkte, welche entscheidende Gründe für die Klage waren:

- Ein Transfer in ein Drittland ohne entsprechende Schutzmaßnahmen/Garantien ist ein Verstoß gegen Datenschutzvorgaben.

- Die mit der unrechtmäßigen Übermittlung einhergehende Unsicherheit ist ein Schaden.

Zwei Themen in dem doch sehr langen Urteil (202 Randnummern) sind auch aufgrund der technischen Gegebenheiten eventuell erklärungsbedürftig bzw. brauchen einen weiteren Zusammenhang:

Amazon Web Services (AWS) Aufruf auf Server in den USA (Rn. 119)

Es ist richtig, dass die Aufrufe in engem zeitlichem Zusammenhang auf verschiedenen Servern des AWS Cloudfront Dienstes aufgelaufen sind, unter anderem in den USA. Es ist auch richtig, dass wir angegeben haben, dass dies auf Einstellungen in meinem Endgerät zurückzuführen ist, wobei dies datenschutzrechtliche Gründe hat. Darauf möchte ich gerne kurz eingehen:

Das Internet basiert auf der Kommunikation von Endgeräten über IP-Adressen (z.B. 10.1.2.3), wobei der Nutzer in der Regel nur Domain-Namen (z.B. eugd.org) eingibt, welche dann durch Nameserver in IP-Adressen „übersetzt“ werden, sie sind also eine Art Telefonbuch.

Diese Nameserver werden in der Regel vom Internetprovider (Telekom, Vodafone, …) betrieben und kostenlos zur Verfügung gestellt.

Wenn man unterwegs ist und ein WLAN nutzt, werden diese Nameserver in der Regel vom Anbieter des WLANs zur Verfügung gestellt, also dem Hotel, dem Cafe, der Bahn oder irgendwelchen öffentlichen WLAN-Anbietern. In solchen Situationen wird regelmäßig die Nutzung von VPNs empfohlen, damit keine Daten vom WLAN-Anbieter ausgelesen werden können. Leider unterbinden viele Anbieter von öffentlichen WLANs die Nutzung von VPN-Diensten, weshalb man stets auf eine sichere Übertragung per SSL („https“ vor der Domain) achten sollte.

Gleichzeitig ist es so, dass die Anbieter die Nameserver kontrollieren und entweder falsche Antworten aus dem „Telefonbuch“ liefern, weshalb man auf manipulierten Seiten landen könnte, oder es werden alle Aufrufe mitprotokolliert, was zur Erstellung von ausführlichen Profilen führen kann, gerade wenn man ein WLAN länger als ein paar Minuten nutzt. Denn jeder Aufruf einer Domain kann mitprotokolliert werden, sei es der Besuch von google.com oder einer Suchtberatungsstelle.

Um dies zu verhindern, nutze ich regelmäßig mehrere Nameserver, welche sich automatisch abwechseln. Dabei nutze ich vorwiegend Server, die von öffentlichen Institutionen (z.B. Universitäten) betrieben werden, glaubhaft machen keine Daten zu speichern oder von meinem Internetprovider in Deutschland, welcher strengen gesetzlichen Vorgaben unterliegt.

Dies vorangestellt, kann dies einen Einfluss auf die Funktionsweise von Content Delivery Networks (CDNs) wie AWS Cloudfront haben. Anders als häufig angenommen, arbeiten diese (zumindest zum Zeitpunkt der fraglichen Aufrufe im Juni 2022) nicht basierend auf der Nähe zum Standort des Users, sondern basierend auf der Nähe des Standorts des Nameservers. Wird also eine Anfrage von einem Nameserver an Amazon gestellt, welche IP-Adresse sich hinter „futureu.europa.eu” verbirgt, antwortet Amazon je nach Standort des Nameservers anders. Glaubt Amazon der Nameserver steht in München, wird die IP eines AWS Servers in München ausgegeben. Glaubt Amazon der Nameserver stellt die Anfrage aus den USA, wird die IP eines AWS Servers in den USA ausgegeben. Genau dies ist im vorliegenden Fall nach meiner Vermutung passiert. Ob dies so passiert ist, ist jedoch eine Vermutung, da die Aufklärung nur durch die Kommission und/oder AWS erfolgen könnte.

Weshalb die Webseite zur Zukunft Europas auch aus den USA dauerhaft performant erreichbar sein muss, ist mir bis heute unklar, zwingend erforderlich erscheint es mir nicht. Wären lediglich Server an verschiedenen Standorten innerhalb der EU benutzt worden, welche ebenfalls eine hohe Ausfallsicherheit bieten würden, hätte das Problem der direkten Übermittlung in die USA gar nicht erst auftreten können.

In der mündlichen Verhandlung hat sogar einer der Richter die Frage aufgeworfen, ob die Nutzung von TOR, einem Anonymisierungsdienst dazu führen könnte, dass personenbezogene Daten in die USA übermittelt würden. Genau dies ist der Fall, ebenso wie bei der Nutzung von VPN Diensten, welche die Datensicherheit der Nutzer erhöhen können.

Insgesamt sind wir hiervon nach einer ersten Analyse nicht überzeugt und werden prüfen, wie wir damit umgehen.

Nutzung des Diensts “Facebook Login”

Unstreitig habe ich selbst auf den Link zum Facebook Login geklickt und wurde dann auf die Seite von Facebook weitergeleitet, wodurch personenbezogene Daten verarbeitet wurden. Das ist grundsätzlich auch in Ordnung, jedoch muss man dies im Kontext sehen:

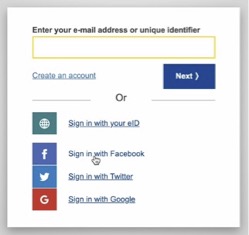

Die Kommission als Betreiberin der Webseite hat für den Login verschiedene Optionen angeboten (Screenshot vom Juni 2022):

Neben der eID gab es Facebook, Twitter und Google zur Auswahl, nicht jedoch beispielsweise netID oder eine Anmeldung über einen “Einmal-Link”, was aus Datenschutz-Sicht wohl weniger eingreifend wäre.

Da Facebook als erste Option der Drittanbieter angezeigt wurde (nicht alphabetisch sortiert), habe ich darin eine Präferenz durch die Kommission gesehen. Es gab keinen Hinweis, dass durch diesen Klick direkt Daten (Seite von welcher man sich aus einloggen möchte) an Facebook übertragen werden, ebensowenig gab es Hinweise bezüglich einer Übermittlung von Daten in die USA. Daher bin ich davon ausgegangen, dass SCCs und “additional measures” vorhanden sind, da es zu diesem Zeitpunkt keinen Angemessenheitsbeschluss gab. Dass diese “additional measures” schwierig sind, war mir bewusst, jedoch hatte ich die Hoffnung, dass die EU Kommission, wenn sie diesen Dienst anbietet, ihre zweifelsohne vorhandene Verhandlungsmacht genutzt hat, um diesen Dienst rechtssicher zu gestalten.

Im Laufe der weiteren Kommunikation zur Auskunft bzw. der Klage hat sich jedoch herausgestellt, dass dies nicht der Fall war und eine Übermittlung wohl sogar ohne jegliche SCCs stattgefunden hat.

Entsprechend habe ich, wenn man dies so sehen möchte, selbst zur Übermittlung beigetragen, jedoch in dem Vertrauen, dass die Webseite nur rechtskonforme Dienste anbietet. Dass dies nicht der Fall war, war erst Wochen/Monate nach dem “Klick” klar.

Zentrale Fragestellung

Darf man als Nutzer einer Webseite darauf vertrauen, dass diese datenschutzkonform gestaltet ist oder muß man die funktionsweise technisch und rechtlich genau kennen um diese rechtlich sauber zu nutzen, da ein falscher Klick direkt eine ungewünschte Offenlegung von Daten mit sich bringen kann?

Wie es weiter geht, werden wir in den nächsten Tagen ausführlich prüfen, eine Entscheidung dazu ist noch nicht gefallen.

Vielen Dank an dieser Stelle auch nochmal an Tilman Herbrich, Peter Hense und Christian Däuble von der Kanzlei Spirit Legal für ihre großartige Arbeit!